Ответы на курс: Общие вопросы технической защиты информации

Как называется совокупность условий и факторов, создающих потенциальную угрозу или реально существующую опасность нарушения безопасности информации?

Что является приоритетным направлением государственной политики в области обеспечения информационной безопасности?

Какое свойство информации нарушено, если в результате действий злоумышленников легитимный пользователь не может получить доступ к социальной сети?

Регламентация доступа в защищаемое помещение относится к:

Формирование политики безопасности организации относится к:

Как называется состояние защищенности личности, общества и государства от внутренних и внешних угроз, которое позволяет обеспечить конституционные права, свободы, достойные качество и уровень жизни граждан, суверенитет, территориальную целостность и устойчивое развитие Российской Федерации, оборону и безопасность государства?

Что является входами системы защиты информации?

Если в результате DDOS-атаки новостной сайт на какое-то время вышел из строя и был недоступен для пользователей, какое свойство информации было нарушено?

Установка генератора шума для создания эффекта маскировки речевого сигнала в защищаемом помещении относится к:

Каков будет децильный коэффициент, если 10 % от совокупного дохода наиболее богатого населения 3 млн долларов, а 10 % наименее обеспеченного – 200000 долларов?

Как называется состояние информации, при котором доступ к ней могут осуществить только субъекты, имеющие на него право?

Установка аппаратного межсетевого экрана относится к:

Какие документы определяют общие отношение и политику государства в заданной области, а также служат основой для создания нормативно–правовых документов?

К какому типу документов можно отнести “Положение об обеспечении безопасности конфиденциальной информации” , изданное в рамках конкретной организации?

Как называется состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право?

Установка антивирусного обеспечения относится к:

Непосредственная причина возникновения угрозы называется:

Если злоумышленник получил доступ к чужому письму, прочитал его и отправил легитимному получателю без изменений, какое свойство информации он нарушил?

Какой документ отображает официальные взгляды на цели, задачи, принципы и основные направления обеспечения информационной безопасности РФ?

До какого года разработана Стратегия национальной безопасности?

Анна послала письмо Степану. Злоумышленник уничтожил письмо Анны, подсунул свое и отправил Степану от имени Анны. Какое свойство информации было нарушено?

Какой документ содержит в себе стратегические национальные приоритеты, цели и меры в области внутренней и внешней политики России, определяющие состояние национальной безопасности и уровень устойчивого развития государства на долгосрочную перспективу?

Доктрина информационной безопасности относится к:

Какой орган государственной власти проводит государственную политику и осуществляет государственное управление в области обороны?

Какой орган государственной власти осуществляет контроль и надзор за соответствием обработки персональных данных требованиям законодательства Российской Федерации в области персональных данных?

Какой орган исполнительной власти в настоящее время выполняет функции Гостехкомиссиии России в области технической защиты информации?

Какова установленная плата за получение выписки из реестра лицензий?

В течение какого срока ФСТЭК принимает решение о выдаче лицензии на техническую защиту конфиденциальной информации после получения документов от соискателя?

По истечению какого срока после получения лицензии лицензиат включается в плановую проверку?

Как называется проверка соблюдения лицензиатом лицензионных требований, осуществляющаяся на территории лицензиата?

В течение какого срока после оплаты государственной пошлины соискатель может получить лицензию?

Какой орган государственной власти осуществляет контроль за соблюдением лицензиатом лицензионных требований и условий в общем случае?

Какой орган исполнительной власти осуществляет контроль в области криптографической защиты информации?

Плановая проверка проводится в соответствии c:

Какой государственный орган осуществляет функции по выработке и реализации государственной политики и нормативно-правовому регулированию в сфере внутренних дел, а также по выработке государственной политики в сфере миграции?

В течение какого времени происходит приостановка действия лицензии после соответсвующего решения суда?

На какой срок выдается лицензия на техническую защиту конфиденциальной информации?

В каком документе описаны основные цели, функции и задачи ФСБ России?

Где хранится информация о предоставлении лицензий, переоформлении документов, подтверждающих наличие лицензий, приостановлении и возобновлении действия лицензий и об аннулировании лицензий?

Какой орган исполнительной власти наделен полномочием выдавать лицензии на деятельность по созданию средств защиты информации, предназначенные для защиты (сохранения) государственной тайны?

В каком документе описан порядок проведения плановых и внеплановых проверок?

Как называется юридическое лицо или индивидуальный предприниматель, имеющие лицензию на осуществление конкретного вида деятельности?

Как можно получить доступ к информации из реестра лицензий?

Какой орган государственной власти осуществляет контроль за соблюдением лицензиатом лицензионных требований и условий в области технической защиты конфиденциальной информации некриптографическими методами?

Как часто может проводиться плановая проверка в отношении одного юридического лица или индивидуального предпринимателя?

Как называется подтверждение соответствия объектов требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров?

Что служит документальным основанием для начала сертификационных испытаний технического средства защиты информации?

Кто осуществляет сертификацию средств защиты информации в области криптографической защиты информации?

Основными органами сертификации в области технической защиты информации являются:

В течение какого срока после получения заявления на сертификацию ФСТЭК формирует решение на проведение сертификационных испытаний?

Какой участник системы сертификации создает системы сертификации в целом?

Срок сертификационных испытаний составляет:

Какой участник системы сертификации осуществляет выбор способа подтверждения соответствия средств защиты информации требованиям нормативных документов?

Как определяется стоимость сертификационных испытаний средства защиты информации?

Какой участник системы сертификации принимает решение о проведении повторной сертификации при изменениях в технологии изготовления и конструкции (составе) сертифицированных средств защиты информации

Для того чтобы получить сертификат на техническое средство защиты информации, заявитель должен иметь:

Какой участник системы сертификации выполняет функции центрального органа при его отсутствии?

Какой участник системы сертификации сертифицирует средства защиты информации, выдает сертификаты и лицензии на применение знака соответствия и ведет их учет?

Какие схемы сертификации средств защиты информации существуют?

Как называется документ, удостоверяющий соответствие объекта требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров?

Какой участник системы сертификации проводит сертификационные испытания средств защиты информации и по их результатам оформляют заключения и протоколы?

Какой участник системы сертификации рассматривает апелляции по вопросам сертификации?

Кто осуществляет сертификацию средств защиты информации в области некриптографической технической защиты конфиденциальной информации?

Какой участник системы сертификации должен известить орган по сертификации, проводивший сертификацию, об изменениях в технологии изготовления и конструкции (составе) сертифицированных средств защиты информации?

Повреждение оборудования из-за короткого замыкания можно отнести к следующим классам угроз:

К какому классу угроз можно отнести неумышленное заражение компьютера вирусом?

Какой участник системы аттестации аттестует объекты информатизации по требованиям безопасности и выдает «Аттестаты соответствия»?

Какой участник системы аттестации создает системы аттестации объектов информатизации и устанавливает правила для проведения аттестации в этих системах?

На какие два класса делятся угрозы по степени мотивации?

Как называется величина, отражающая ущерб, который будет получен в результате разовой реализации одной угрозы?

Для оценки риска реализации угрозы при качественном подходе необходимо:

Как называется система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций?

Как называется метод оценки рисков, который оперирует качественными оценками угроз или рангами?

В соответствии с каким документом производится аттестация объекта информатизации?

Какой участник системы аттестации организует периодическую публикацию информации по функционированию системы аттестации объектов информатизации по требованиям безопасности информации?

Злоумышленник украл реквизиты банковской карты Анны и снял с ее счета деньги. Какой ущерб нанес злоумышленник Анне?

Какой участник системы аттестации проводит подготовку объекта информатизации для аттестации путем реализации необходимых организационно-технических мероприятий по защите информации?

Как называется потенциально возможный ущерб?

Как называется величина, характеризующая общие потенциальные потери организации в течение одного года?

Что необходимо получить для официального подтверждения эффективности используемых мер и средств по защите информации на объекте информатизации?

Какой участник системы аттестации отменяет и приостанавливает действие выданных им «Аттестатов соответствия»;

На какие два класса делятся угрозы по положению относительно контролируемой зоны?

Как называется совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной технологией, средств обеспечения объекта информатизации, помещений или объектов, в которых они установлены, или помещения и объекты, предназначенные для ведения конфиденциальных переговоров?

На какой срок выдается аттестат соответствия объекта информатизации требованиям безопасности информации?

Если стоимость актива 10000 рублей, а его фактор подверженности пожару равен 40 %, то ожидаемый разовый ущерб составит:

Для ранжирования угроз при качественном подходе к оценке рисков лучше всего привлекать:

Как называется ущерб, связанный с причинением вреда обществу или государству, но не владельцу информации?

Как называется совокупность информационных ресурсов, средств и систем информатизации, используемых в соответствии с заданной информационной технологией, и систем связи вместе с помещениями (транспортными средствами), в которых они установлены?

Информация, содержащая ФИО, адрес и уровень дохода гражданина, относится к:

В соответствии с каким документом классифицируются АС, обрабатывающие конфиденциальную информацию?

Если объединяются три АС с классами защищенности 1В, 2 Б и 3А без использования межсетевого экрана, то интегрированная АС будет иметь класс защищенности:

В соответствии с каким документом осуществляется отнесение информации к государственной тайне?

Как называется совокупность программных и технических элементов систем обработки данных, способных функционировать самостоятельно или в составе других систем?

Сколько степеней секретности выделяет законодательство для информации, содержащей государственную тайну?

На сколько групп подразделяются классы защищенности АС?

Компания N разработала стратегию для конкурентной борьбы с компанией A. Информация о сущности разработанной стратегии относится к:

Какой тип доступа предполагает назначение объекту грифа секретности, а субъекту – уровня допуска?

Информация в соответствии с ФЗ “Об информации, информационных технологиях и защите информации” делится на:

Нормативные правовые акты, затрагивающие права, свободы и обязанности человека относятся к:

К какой группе относится АС, если ее пользователи имеют одинаковые права доступа ко всей информации, хранящейся на носителях различного уровня?

Какому классу защищенности СВТ соответствует верификационная защита?

Какой принцип контроля доступа реализован в операционных системах Windows?

Информация о состоянии окружающей среды относится к :

Сколько классов защищенности от НСД существует для АС?

Если автор статьи опубликовал ее в Интернете на сайте со свободным доступом, информацию из этой статьи можно отнести к:

Какой протокол прикладного уровня производит аутентификацию на базе открытого текста?

В какое программное обеспечение встроена функция автомодификации?

Как называется модель нарушителя, которая представляет собой формализованное описание сценариев в виде логико-алгоритмической последовательности действий нарушителей, количественных значений, характеризующих результаты действий, и функциональных зависимостей, описывающих протекающие процессы взаимодействия нарушителей с элементами объекта и системы охраны?

Какие уязвимости присущи протоколу telnet?

Какие программы позволяют реализовать DOS-атаки нескольких типов одновременно?

Как называется модель нарушителя, которая отражает систему принятых руководством объекта защиты взглядов на контингент потенциальных нарушителей, причины и мотивацию их действий, преследуемые цели и общий характер действий в процессе подготовки и совершения акций воздействия?

Как называется доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами?

Какие уязвимости присущи протоколу RIP?

Какой тип атаки реализует sniffer?

Как называется атака, при которой злоумышленник выдает себя за легитимного участника сети, воспользовавшись внутренним IP-адресом?

Какие уязвимости присущи протоколу UDP?

Какой метод борьбы со снифферами помогает сузить зону возможного перехвата информации?

Подмена доверенного объекта в сети по-другому называется:

На какой стадии создания системы защиты информации АС производится закупка сертифицированных технических, программных и программно-технических средств защиты информации и их установка?

В случае обеспечения безопасности в локальных вычислительных сетях средства защиты должны использоваться:

Что выполняет функцию трансляции сетевых адресов?

В случае формирования конфиденциальных документов с помощью информации, представленной на неконфиденциальных накопителях информации, неконфиденциальные накопители информации должны быть:

Для автоматизированной системы обработки информации класса 2Б при обеспечении безопасности межсетевого взаимодействия необходимо использовать:

Как называется класс троянских программ, которые способны отслеживать все действия пользователя на зараженном компьютере и передавать данные злоумышленнику?

Что выполняет фильтрацию сетевого трафика?

Какой метод обнаружения вирусов основан на том, что при заражении системы в ней начинают происходить события, не свойственные работе системы в нормальном режиме?

Какое свойство является обязательным для компьютерного вируса?

Как называется программное или программно-аппаратное средство, которое разграничивает информационные потоки на границе защищаемой системы?

На какой стадии создания системы защиты информации АС происходит аттестация объекта информатизации по требованиям безопасности информации?

На какой стадии создания системы защиты информации АС создается частное техническое задание на СЗИ?

На какой стадии создания системы защиты информации АС происходит организация охраны и физической защиты помещений объекта информатизации?

На какой стадии создания системы защиты информации на АС проводятся приемо-сдаточные испытания средств защиты информации?

При использовании Flash-Bios в автоматизированных рабочих местах на базе автономных ПЭВМ необходимо обеспечить:

АС, обрабатывающие информацию, составляющую коммерческую тайну, режим защиты которой определяет ее собственник, должны быть отнесены по уровню защищенности к классам:

Подключение ЛВС к другой автоматизированной системе иного класса защищенности должно осуществляться с помощью:

Какое средство защиты позволяет выявлять несанкционированный доступ (или попытки несанкционированного доступа) к ресурсам автоматизированной системы?

Для автоматизированной системы обработки информации класса 1 Г при обеспечении безопасности межсетевого взаимодействия необходимо использовать:

АС, обрабатывающие персональные данные, должны быть отнесены по уровню защищенности к классам:

Какие датчики в составе IDS анализируют вызовы между приложениями и операционной системой на предмет того, разрешено ли приложению то или иное действие?

Как называются функциональные возможности программного обеспечения, не описанные в документации?

Как называется вредоносная программа, распространяющаяся по сетевым каналам, способная к автономному преодолению систем защиты автоматизированных и компьютерных сетей, а также к созданию и дальнейшему распространению своих копий?

Какие датчики в составе IDS сопоставляют между собой признаки определенных событий, связанных либо со входящим трафиком, либо с журналами?

На какой стадии создания системы защиты информации АС определяется перечень сведений конфиденциального характера, подлежащих защите от утечки по техническим каналам?

АС, обрабатывающие информацию, составляющую служебную тайну, должны быть отнесены к следующим классам защищенности:

Как называется процесс изменения параметров сигнала в зависимости от передаваемой информации?

Десятичный логарифм отношения максимальной мгновенной мощности сигнала к минимальной называется:

В каком техническом канале утечки информации в качестве носителей используются упругие акустические волны?

Ультразвуковому диапазону соответствуют акустические волны:

Информативность канала оценивается по:

Если частота сигнала равна 20 Гц, то его период:

Как называется преобразование модулированного сигнала с целью выделения из него информационной составляющей?

Как называется сигнал, параметры которого изменяются в зависимости от передаваемой информации?

Как называются опасные сигналы, которые создаются техническим средством обработки информации для выполнения заданных функций?

Какой из приведенных ниже диапазонов называется высокочастотным радиодиапазоном?

Что такое  в формуле

в формуле  ?

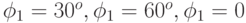

?

Каналы, в которых утечка информации носит достаточно регулярный характер, называются:

Если минимальная частота сигнала 30 КГц, а максимальная – 300 КГц, то ширина спектра сигнала будет равна:

Произведение значений длительности передачи сигнала, его динамического диапазона и диапазона частот называется:

Каналы, в которых утечка информации носит случайный разовый характер, называются:

Разность между максимальной и минимальной частотой в спектре сигнала называется:

Как называется сигнал, который передает защищаемую информацию и может быть перехвачен злоумышленником с дальнейшим извлечением этой информации?

В каком техническом канале утечки информации в качестве носителей используются фотоны?

Как называется отношение периода к длительности одного импульса?

Пропускная способность составного канала определяется как:

По какому каналу передает информацию ИК-передатчик?

Как называются закладки, использующие для передачи информации силовые линии?

Какое средство чаще всего используется злоумышленником для снятия информации в виброакустическом канале утечки?

Какое звуковое давление соответствует порогу слышимости человека?

В каком диапазоне слышит звук человек?

Как называется устройство разведки, которое передает информацию злоумышленнику с помощью электромагнитных волн радиочастотного диапазона?

Даны два трубчатых микрофона с длинами l1 и l2, при этом l1 < l2. В каком микрофоне сильнее подавляются помехи с тыльного и бокового направлений?

Как называется микрофон, представляющий из себя фазированную акустическую решетку, в узлах которой размещаются микрофоны?

Количество звуковой энергии, проходящей за единицу времени через единицу площади, называется:

Что может использовать злоумышленник, если он хочет снять информацию с оконного стекла, которое вибрирует под воздействием акустических волн внутри помещения?

Какое напряжение обычно используется для питания маленьких проводных микрофонов?

Какое средство используется злоумышленником для снятия информации с оптико-электронного канала утечки?

По какому каналу принимает информацию лазерный микрофон?

Что располагается в узлах фазированной акустической решетки плоского микрофона?

Что использует “телефонное ухо” для передачи информации злоумышленнику?

Как называется микрофон, который принимает звук вдоль линии, совпадающей с направлением источника звука?

Что может использовать злоумышленник, если он хочет снять информацию с оконного стекла, которое вибрирует под воздействием акустических волн внутри помещения?

Как называются технические каналы утечки информации, которые образуются в результате того, что звуковая волна давит на элементы схем, проводов и т.п. в ВТСС и ОТСС, изменяя индуктивность и емкость?

Пусть три акустические волны попадают на плоский микрофон,  — угол падения волны по отношению к осевому направлению:

— угол падения волны по отношению к осевому направлению:  (соответственно, для первой, второй и третьей волн). Какая из этих волн ослабнет больше всего?

(соответственно, для первой, второй и третьей волн). Какая из этих волн ослабнет больше всего?

Что оценивается силой действия звуковой волны на единицу площади?

В чем измеряются уровень силы звука и уровень звукового давления?

Что является средой распространения сигнала в виброакустическом канале утечки информации?

Звуковое давление измеряется в :

Звукопоглощение основано на:

Рассчитайте приблизительное значение ослабления акустического сигнала частотой f=500 Гц в сплошной однородной стене массой 50 кг.

Как называется шум с тенденцией спада спектральной плотности 3 дБ на октаву в сторону вы¬соких частот?

Какой из приведенных ниже документов содержит требования и рекомендации в области технической защиты конфиденциальной информации?

Как называются методы защиты акустической информации, предусматривающие подавление технических средств разведки?

На сколько децибел в среднем увеличивает звукоизоляцию применение уплотняющих прокладок на дверях?

Для подавления диктофонов используют генераторы мощных шумовых сигналов … диапазона частот.

Какой средний радиус подавления диктофонов способен обеспечить генератор шума дециметрового диапазона?

Как называются методы защиты акустической информации, предусматривающие создание маскирующих помех?

К каким методам защиты акустической информации относится применение генератора шума:

Как называется шум с огибающей ампли¬тудного спектра, подобной речево¬му сигналу?

Какие факторы останавливают применение подавителей мини-диктофонов?

Запись и воспроизведение конфиденциальной речевой информации аппаратурой звукозаписи разрешается проводить:

Как называются звукопоглощающие материалы, в которых звук поглощается за счет трения и релаксационных потерь, связанных с деформацией нежесткого скелета?

Рассчитайте приблизительное значение ослабления акустического сигнала частотой f=1000 Гц в сплошной однородной стене массой 100 кг.

Звукопоглощающие материалы делятся на:

Как называются акустоэлектрические преобразователи, в которых под воздействием акустической волны возникают эквивалентные электрические сигналы?

Какой режим работы сканирующего приемника будет использовать потенциальный злоумышленник, если знает, на каких частотах работают интересующие его приборы?

Какой компонент комплекса для перехвата радиосигналов предназначен для определения параметров сигнала (частота, вид модуляции, структура кода и т.п.)?

Разделение сканирующих приемников на перевозимые и переносимые происходит в зависимости от:

Какие параметры электрических цепей чаще всего изменяются под воздействием акустической волны в пассивных акустоэлектрических преобразователях?

Как называется паразитная связь, возникающая в результате воздействия магнитного поля?

Как называются преобразователи внешних акустических сигналов в электрические?

Вес перевозимых сканирующих приемников составляет в среднем:

В каком режиме работы сканирующего приемника перестройка частоты осуществляется в помощью ручки с выбранным шагом перестройки?

Как называется паразитная связь, возникающая в результате наличия общего сопротивления?

Какой режим работы сканирующего приемника будет использовать злоумышленник для выявления частот, на которых работают интересующие его приборы?

Опасность акустоэлектрического преобразователя с точки зрения защиты информации определяется его:

Как называется паразитная связь, возникающая в результате воздействия электрического поля?

Емкостная паразитная связь обратно пропорциональна:

Как называются акустоэлектрические преобразователи, в которых опасные сигналы возникают за счет электромагнитной индукции при перемещении провода в магнитном поле под воздействием акустической волны?

Какие приборы предназначены для контроля радиосвязи?

На какие две категории делятся акустоэлектрические преобразователи по физическим процессам, порождающим опасные сигналы?

Изменение магнитных свойств электротехнической стали и ее сплавов при деформации называется:

По цепи А идет переменный ток UА, магнитное поле которого наводит в цепи В ЭДС, которая в свою очередь вызывает на нагрузке в цепи B напряжение UН. Как называется отношение UА/UН?

Как называются устройства, способные под воздействием давления акустической волны создавать эквивалентные электрические сигналы или изменять свои параметры?

Как называются акустоэлектрические преобразователи, параметры которых меняются под действием акустической волны?

По цепи А идет переменный ток UА, магнитное поле которого наводит в цепи В ЭДС, которая в свою очередь вызывает на нагрузке в цепи B напряжение UН. Как называется данный тип паразитной связи?

Какое устройство позволяет принимать и анализировать структуру сигнала в широком диапазоне частот?

Какой компонент комплекса для перехвата радиосигналов определяет направление на источник излучения и определение его координат?

Как называются опасные излучения звукового диапазона, источниками которых являются цепи и устройства звукоусилительной аппаратуры?

Какой компонент комплекса перехвата радиосигналов предназначен для пространственной селекции и преобразования электромагнитной волны в эквивалентные электрические сигналы?

Какое явление называется магнитострикцией? Выберите наиболее точное определение.

Выберите правильные утверждения относительно переносимых и перевозимых сканирующих приемников:

Какое устройство автоматически настраивается на частоту наиболее мощного сигнала?

Напряженность электромагнитного поля в свободном пространстве …:

Какое зашумление используется для исключения съема наводок информационных сигналов с посторонних проводников и соединительных линий ВТСС?

Если относительная диэлектрическая проницаемость электростатического экрана равна 5, то в идеальном случае экранирования можно ослабить поле источника в:

Какое сопротивление должен иметь заземляющий провод при электростатическом экранировании?

Какова эффективность помехоподавляющего фильтра, если напряжение опасного сигнала на входе фильтра 100В, а на выходе 10В?

Какой тип экранирования используется для сигналов низкой частоты?

LC-фильтры обычно применяются на частотах:

К какому типу относится экранирование, заключающееся в замыкании электростатического поля на поверхность металлического экрана и отводе электрических зарядов на землю (на корпус прибора) с помощью контура заземления?

Как называется экранирование, основанное на том, что высокочастотное электромагнитное поле ослабляется им же созданными вихревыми токами обратного напряжения?

Напряженность электрического поля в свободном пространстве…:

В идеальном случае применения металлического экрана можно ослабить поле источника сигнала в раз, где это:

Какой тип экранирования используется для сигналов высокой частоты?

От чего в большей степени зависит эффективность электростатического экранирования в области низких частот?

Как называется экранирование, основанное на направленности силовых линий магнитного поля вдоль стенок экрана?

Какую схему заземления следует применять на высоких частотах при больших размерах заземляемых устройств и значительных расстояниях между ними?

Как называется устройство, которое пропускает сигналы с частотами, лежащими в заданной полосе частот, и подавляет (ослаблять) сигналы с частотами, лежащими за пределами этой полосы?

Как называется способ защиты информации от утечки через ПЭМИН, основанный на локализации электромагнитной энергии в определенном пространстве за счет ограничения распространения ее всеми возможными способами?

Какой схеме заземления свойственен недостаток появления опасного сигнала ввиду возникновения обратных токов в общем проводе заземляющей цепи?

Какое зашумление используется для исключения перехвата ПЭМИН по электромагнитному каналу?

К какому типу методов защиты информации от утечки через ПЭМИН относится экранирование?

Магнитная проницаемость материала экрана при магнитостатическом экранировании должна быть:

Какие устройства применяются для фильтрации в цепях питания технических средств?

Какие устройства обеспечивают развязку первичной и вторичной цепей по сигналам наводки?

Какое устройство используется для контроля труднодоступых мест, характеризуемых минимальным размером входных отверстий, сложным строением и плохой освещенностью?

Какое устройство следует применить для построения изображения внутреннего строения радиозакладки?

Как называется зона вокруг ОТТС, в пределах которой уровень наведенного от ОТСС информативного сигнала в сосредоточенных антеннах превышает допустимое (нормированное) значение?

Какая характеристика сканирующего приемника может привести к увеличению количества ложных срабатываний?

Комплект сканирующий приемник+ПЭВМ представляет собой:

Какое устройство из перечисленных ниже способно обнаружить радиозакладку как в выключенном, так и во включенном состоянии?

Какие приборы можно использовать для выявления пустот в ограждающих конструкциях?

Какое расстояние до исследуемого объекта должно быть при контроле помещения с помощью радиочастотометра?

В основу работы какого устройства контроля положено изменение плотности среды вокруг радиозакладки?

Какую скорость сканирования каналов имеет сканирующий приемник Winradio 1000?

С помощью какого прибора производится измерение уровня защищенности речевой информации?

Как называется зона вокруг ОТТС, в пределах которой уровень наведенного от ОТСС информативного сигнала в распределенных антеннах превышает допустимое (нормированное) значение?

В основу работы какого устройства контроля положено свойство электропроводящих материалов отражать электромагнитные волны?

Как называется прибор комплекса контроля, предназначенный для измерения вибрации стекла или ограждающей конструкции?

Как называется процесс, целью которого является выявление возможных ТКУИ от ОТСС и ВТСС и оценка соответствия защиты информации требованиям нормативных документов по защите информации?

Какое программное обеспечение в комплекте сканирующего приемника Winradio 1000 позволяет записывать на жесткий диск аудиосигналы в WAV-формате?

Как называется прибор, который обнаруживает закладку по превышению порогового значения по частоте?

Как называется зона вокруг ОТСС, в пределах которой возможен перехват средством разведки ПЭМИН с требуемым качеством?

Какое количество каналов сканирующего приемника считается оптимальным?

Какое программное обеспечение в комплекте сканирующего приемника Winradio 1000 является основной программой управления работой приемника (устанавливает частоту настройки и режим работы приемника, задает параметры сканирования и отображает его результаты, обеспечивает ведение базы данных по результатам работы)?

Как должна располагаться антенна радиочастотометра при контроле телефонной линии?

Прибор РИЧ-3 является:

Как называется излучение, которое регистрируют рентгеновские комплексы контроля в целях обнаружения закладок?

Как называется процесс проверки компонентов автоматизированной системы, осуществляемый с целью поиска и изъятия закладочного устройства?

На каком расстоянии до исследуемого объекта следует держать антенну индикатора поля при осуществлении контроля?

Какой показатель используется для оценки защищенности речевой информации?

На каком расстоянии от стены необходимо располагать излучатель тест-сигнала при оценке защищенности информации от утечки по акустическому каналу утечки?

К какому классу угроз можно отнести ошибку в проектировании АС, которая привела к появлению “бреши” в системе безопасности?

Какой орган государственной власти осуществляет аттестацию объектов информатизации по требованиям безопасности?

Как можно ознакомиться со списком органов по аттестации и испытательных лабораторий, прошедших аккредитацию?

На какие два класса делятся угрозы по степени воздействия на АС?

Как называется информация или носитель информации, или информационный процесс, которые необходимо защищать в соответствии с поставленной целью защиты информации?

Персональные данные относятся к :

Как называется принцип контроля доступа, который предполагает назначение каждому объекту списка контроля доступа, элементы которого определяют права доступа к объекту конкретных пользователей или групп?

Как называется атака, при которой злоумышленник получает доступ к системе от имени пользователя приложения?

Какой диапазон акустических волн соответствует звуковому диапазону?

Как называется сигнал, который можно представить непрерывной функцией непрерывного аргумента?

Что является выходами системы защиты информации?

Как называется юридическое лицо или индивидуальный предприниматель, обратившиеся в лицензирующий орган с заявлением о предоставлении лицензии на осуществление конкретного вида деятельности?

Врач в процессе своей врачебной деятельности узнал о том, что известный человек серьезно болен. Эту информацию можно отнести к:

Информация ограниченного доступа делится на:

Если в АС работает один пользователь, который допущен ко всей информации и эта информация размещена на носителях одного уровня конфиденциальности, такая АС относится к:

Какой термин соответствует деятельности, направленной на предотвращение получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем информации прав или правил доступа к защищаемой информации?

Какая модель нарушителя используется для количественных оценок уязвимости объекта и эффективности охраны?

На какой стадии создания системы защиты информации АС происходит опытная эксплуатация средств защиты информации?

На какой стадии создания системы защиты информации АС выполняется разработка организационно-технических мероприятий по защите информации в соответствии с предъявляемыми требованиями?

В основу работы какого устройства контроля положен анализ взаимодействия внешнего ЭМ-поля с ЭМ-полем вихревых токов, наводящихся в токопроводящих элементах закладки?

Как называется процесс, целью которого является выявление возможно внедренных специальных электронных средств перехвата информации, содержащей государственную тайну, в ограждающих конструкциях, предметах мебели и интерьера выделенных помещений?

в формуле

в формуле  ?

? — угол падения волны по отношению к осевому направлению:

— угол падения волны по отношению к осевому направлению:  (соответственно, для первой, второй и третьей волн). Какая из этих волн ослабнет больше всего?

(соответственно, для первой, второй и третьей волн). Какая из этих волн ослабнет больше всего?